A realidade é assustadora: frequentemente vemos dados pessoais serem hackeados e expostos na internet – além de dados econômicos, endereços, scores de crédito e tantas outras informações confidenciais dos brasileiros simplesmente sendo comercializadas por cibercriminosos. O vazamento de informações que aconteceu há poucas semanas no País, por exemplo, reacende um alerta importante: como os usuários brasileiros estão lidando com os dados pessoais e profissionais num ambiente de hiperconectividade na rede mundial de computadores?

Enquanto a maioria das empresas está se preparando para adotar uma abordagem de segurança moderna, aberta e unificada, usando inteligência artificial para analisar dados de ameaças, os cidadãos e usuários em todo o país também precisam prestar atenção ao perigo potencial. Neste dia 9 de fevereiro, em que se comemora o Dia Internacional da Internet Segura – iniciativa global que visa promover atividades de conscientização sobre o uso seguro, ético e responsável das Tecnologias da Informação e Comunicação (TIC’s) -, os especialistas em cibersegurança da IBM elencam 5 dicas importantes para resguardar dados e evitar prejuízos significativos. Confira:

– Evite redes de Wi-Fi públicas: A conexão gratuita de internet está em diversos locais, ainda mais com o fortalecimento das cidades digitais no País: shoppings, aeroportos, além de espaços públicos como ruas, terminais e praças. Basta realizar um cadastro simples e pronto! Os cibercriminosos estão atentos a estes locais e conseguem se hospedar em redes de Wi-Fi públicas com muita facilidade e, assim, coletar senhas e dados bancários. E vale dizer que até redes legítimas hospedadas por estabelecimentos confiáveis podem estar vulneráveis à espionagem digital. No caso de Wi-Fi, a dica é simples: evite ao máximo as redes públicas e use uma VPN para obter segurança adicional, até mesmo no ambiente doméstico.

-Redobre o cuidado ao clicar: Phishing é uma forma de ataque na qual atacantes utilizam e-mail, telefone ou mensagens de texto (SMS) para se passarem por organizações ou pessoas, fazendo com que abram arquivos anexos ou cliquem em links mal-intencionados. De acordo com o último IBM X Force Threat Intelligence Index, esse tipo de ataque foi um vetor de infecção inicial bem-sucedido em 31% dos incidentes observados. Atualmente, ele está tão avançado, que já vem, inclusive, usando inteligência artificial para criar armadilhas totalmente personalizadas e mais atraentes. Por isso, é importante sempre analisar se o assunto e a mensagem estão escritos corretamente, ter atenção ao nome do remetente, só abrir anexos ou links de pessoas conhecidas e não ser fisgado por mensagens – por mais atrativas que possam parecer.

-Cuidado com o uso de redes sociais: O phishing se torna ainda mais eficiente e direcionado por meio de engenharia social. Criminosos podem estar de olho em cada postagem ou foto no Instagram, Facebook (e até mesmo no LinkedIn), e, com essas informações, entram em contato com a vítima e apresentam detalhes específicos da vida pessoal, trabalho e interesses. Por isso, tome cuidado com as postagens e exposição excessiva e evite compartilhar localização quando estiver longe de casa. Além disso, fique atento às configurações de privacidade, tenha cuidado ao clicar em links, arquivos e jogos dentro das redes sociais e use autenticação multifator.

-Não deixe o gerenciador de senhas para depois: Dispositivos necessariamente precisam estar com PIN e senhas seguras. E aqui vale um ponto importante: vá além do básico e use um gerenciador para que suas senhas sejam únicas e praticamente impossíveis de descobrir. Muitas vezes o gerenciador surge nos computadores domésticos sugerindo senhas de alta complexidade, mas são deixados de lado pelo usuário. Alguns também podem ser baseados em nuvem, o que pode trazer ainda mais vantagens, como a possibilidade de serem acessados de diferentes dispositivos, sincronizando seus dados automaticamente. Optar por utilizá-los pode proteger dados valiosos.

-Invasores são pacientes, não cochile: Os atacantes podem “viver” em algumas tecnologias, máquinas e sistemas por longos períodos (até anos), escondidos atrás de antivírus e outros controles de detecção, principalmente em computadores domésticos. A partir daí eles podem comprometer os usuários, enviando e-mails com links ou anexos e assim redirecionar os usuários para páginas maliciosas. Feche a porta para os ataques executando softwares antivírus, atualizando os sistemas operacionais e, claro, esteja sempre vigilante – o simples fato de estar ciente deles pode lhe dar uma vantagem contra o adversário.

É importante reforçar que o uso mais seguro da internet começa com cada um de nós, não somente seguindo essas práticas como também disseminando conhecimento para garantir uma experiência online mais segura para todos.

Matéria: Marina Tanaka/ IBM

Image by Gerd Altmann from Pixabay

Image by Gerd Altmann from Pixabay

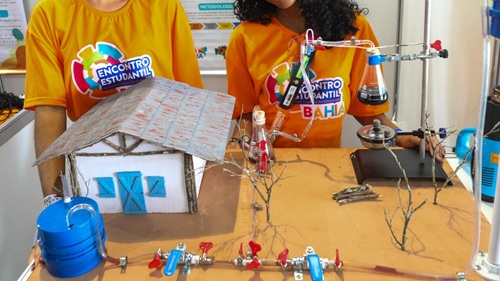

Foto: Uanderson Alves/ Tribuna do Recôncavo

Foto: Uanderson Alves/ Tribuna do Recôncavo

Foto: Hélio Alves/ Tribuna do Recôncavo

Foto: Hélio Alves/ Tribuna do Recôncavo  Imagem Ilustrativa de sungmin cho por Pixabay

Imagem Ilustrativa de sungmin cho por Pixabay  Arquivo Pessoal

Arquivo Pessoal  Imagem de Daniel Reche por Pixabay

Imagem de Daniel Reche por Pixabay  Imagem Ilustrativa | Foto: Pedro Moraes/ GOVBA

Imagem Ilustrativa | Foto: Pedro Moraes/ GOVBA

Laureados em 2025: (da esq. para a dir.: Thieres George Freire da Silva, Elizângela Aparecida dos Santos, Ygor Jessé Ramos e Dzoodzo Baniwa) - Crédito da foto: Keine Andrade

Laureados em 2025: (da esq. para a dir.: Thieres George Freire da Silva, Elizângela Aparecida dos Santos, Ygor Jessé Ramos e Dzoodzo Baniwa) - Crédito da foto: Keine Andrade  Image by Steve Buissinne from Pixabay

Image by Steve Buissinne from Pixabay

Foto: Jade Giallorenzo/Ascom SVPonte

Foto: Jade Giallorenzo/Ascom SVPonte  Foto: Hélio Alves/ Tribuna do Recôncavo.

Foto: Hélio Alves/ Tribuna do Recôncavo.  Foto: André Frutuôso

Foto: André Frutuôso  Foto: André Frutuôso

Foto: André Frutuôso  Imagem de Marie Sjödin por Pixabay

Imagem de Marie Sjödin por Pixabay  Crédito: Helder Rabelo

Crédito: Helder Rabelo  Imagem de Pexels por Pixabay

Imagem de Pexels por Pixabay  Image by Dumitrița Albu from Pixabay

Image by Dumitrița Albu from Pixabay

Foto: José Cruz/ Agência Brasil

Foto: José Cruz/ Agência Brasil  Imagem Ilustrativa de Jan Steiner por Pixabay

Imagem Ilustrativa de Jan Steiner por Pixabay  Foto: Marcelo Camargo/ Agência Brasil

Foto: Marcelo Camargo/ Agência Brasil

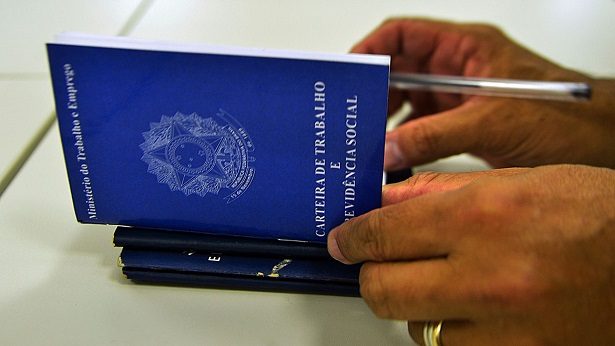

Foto: Marcello Casal Jr./ Agência Brasil

Foto: Marcello Casal Jr./ Agência Brasil  Foto: Marcelo Camargo/ Agência Brasil

Foto: Marcelo Camargo/ Agência Brasil  Foto: Marcelo Camargo/ Agência Brasil

Foto: Marcelo Camargo/ Agência Brasil  Imagem de mohamed Hassan do Pixabay

Imagem de mohamed Hassan do Pixabay  Imagem ilustrativa de Pexels do Pixabay

Imagem ilustrativa de Pexels do Pixabay  Foto: Hélio Alves/ Tribuna do Recôncavo

Foto: Hélio Alves/ Tribuna do Recôncavo  Foto: Tiago Dantas Seagri BA

Foto: Tiago Dantas Seagri BA

Imagem de Couleur por Pixabay

Imagem de Couleur por Pixabay  Imagem de juanjo tugores por Pixabay

Imagem de juanjo tugores por Pixabay  Image by Silviarita from Pixabay

Image by Silviarita from Pixabay

Arte: Divulgação

Arte: Divulgação  Foto: Hélio Alves/ Tribuna do Recôncavo

Foto: Hélio Alves/ Tribuna do Recôncavo  Foto: Lula Marques/ Agência Brasil

Foto: Lula Marques/ Agência Brasil  Image by Free stock photos from www.rupixen.com from Pixabay

Image by Free stock photos from www.rupixen.com from Pixabay  Foto: Laís Rocha Ascom SeturBA

Foto: Laís Rocha Ascom SeturBA  Foto: Edilson Araújo – Ascom SEC

Foto: Edilson Araújo – Ascom SEC  Foto: Hélio Alves/ Tribuna do Recôncavo

Foto: Hélio Alves/ Tribuna do Recôncavo  Foto: Divulgação

Foto: Divulgação  Foto: Divulgação - PJ

Foto: Divulgação - PJ  Image by Tomwieden from Pixabay

Image by Tomwieden from Pixabay  Arquivo Pessoal

Arquivo Pessoal  Foto ilustrativa: André Fofano

Foto ilustrativa: André Fofano  Imagem Ilustrativa de Emilian Danaila por Pixabay

Imagem Ilustrativa de Emilian Danaila por Pixabay  Foto: Marco Barbosa/CAIXA

Foto: Marco Barbosa/CAIXA  Foto: Marcello Casal Jr./ Agência Brasil

Foto: Marcello Casal Jr./ Agência Brasil  Montagem: Tribuna do Recôncavo

Montagem: Tribuna do Recôncavo  Imagem Ilustrativa | Foto: Hélio Alves/ Tribuna do Recôncavo

Imagem Ilustrativa | Foto: Hélio Alves/ Tribuna do Recôncavo  Foto: Hélio Alves/ Tribuna do Recôncavo

Foto: Hélio Alves/ Tribuna do Recôncavo  Foto: Uanderson Alves/ Tribuna do Recôncavo

Foto: Uanderson Alves/ Tribuna do Recôncavo  Foto: Luciano Almeida

Foto: Luciano Almeida  Foto: Reprodução/Instagram de Lucas Duarte

Foto: Reprodução/Instagram de Lucas Duarte  Arquivo Pessoal

Arquivo Pessoal  Foto: Marcello Casal Jr/ Agência Brasil

Foto: Marcello Casal Jr/ Agência Brasil  Foto: Marta Medeiros

Foto: Marta Medeiros  Foto: Marcelo Camargo/ Agência Brasil

Foto: Marcelo Camargo/ Agência Brasil  Imagem Ilustrativa de Pexels por Pixabay

Imagem Ilustrativa de Pexels por Pixabay  Foto: Tribuna do Recôncavo

Foto: Tribuna do Recôncavo  Foto: Viviane Macêdo

Foto: Viviane Macêdo  Imagem Ilustrativa de StockSnap por Pixabay

Imagem Ilustrativa de StockSnap por Pixabay  Imagem de Sambeet D por Pixabay

Imagem de Sambeet D por Pixabay  Foto: Tony Winston/ Agência Brasília

Foto: Tony Winston/ Agência Brasília  Arquivo Pessoal

Arquivo Pessoal  Imagem ilustrativa de Couleur por Pixabay

Imagem ilustrativa de Couleur por Pixabay  Foto: Filipe Nascimento

Foto: Filipe Nascimento  Image by Debora Alves from Pixabay

Image by Debora Alves from Pixabay  Foto: Divulgação

Foto: Divulgação  Imagem de Simon Steinberger por Pixabay

Imagem de Simon Steinberger por Pixabay  Foto: Hélio Alves/ Tribuna do Recôncavo

Foto: Hélio Alves/ Tribuna do Recôncavo

Foto: Marcello Casal Jr/ Agência Brasil

Foto: Marcello Casal Jr/ Agência Brasil  Foto: Tiago Dantas/ Seagri

Foto: Tiago Dantas/ Seagri  Imagem de Free-Photos por Pixabay

Imagem de Free-Photos por Pixabay  Imagem Ilustrativa by Engin Akyurt from Pixabay

Imagem Ilustrativa by Engin Akyurt from Pixabay  Imagem ilustrativa de Quang Nguyen vinh por Pixabay

Imagem ilustrativa de Quang Nguyen vinh por Pixabay  Reprodução/ Video

Reprodução/ Video  Imagem de Radoan Tanvir do Pixabay

Imagem de Radoan Tanvir do Pixabay  Imagem de Alfred Derks por Pixabay

Imagem de Alfred Derks por Pixabay  Imagem ilustrativa de Tim Pritchard por Pixabay

Imagem ilustrativa de Tim Pritchard por Pixabay  Foto: Marcello Casal Jr/ Agência Brasil

Foto: Marcello Casal Jr/ Agência Brasil  Foto: Tribuna do Recôncavo

Foto: Tribuna do Recôncavo  Imagem de mohamed Hassan por Pixabay

Imagem de mohamed Hassan por Pixabay  Foto: Hélio Alves/ Tribuna do Recôncavo

Foto: Hélio Alves/ Tribuna do Recôncavo  Imagem por Squirrel_photos de Pixabay

Imagem por Squirrel_photos de Pixabay  Foto: Juan Lapa

Foto: Juan Lapa  Foto: Marcelo Casal/ Agencia Brasil

Foto: Marcelo Casal/ Agencia Brasil  Foto: Rebeca Falcão Seagri

Foto: Rebeca Falcão Seagri  Arte: Tribuna do Recôncavo

Arte: Tribuna do Recôncavo  Imagem ilustartiva de Clker-Free-Vector-Images por Pixabay

Imagem ilustartiva de Clker-Free-Vector-Images por Pixabay  Arquivo Pessoal

Arquivo Pessoal  Image by Léo Bezerra from Pixabay

Image by Léo Bezerra from Pixabay