Recentes casos de invasão de celulares de figuras públicas e com notoriedade por hackers, a exemplo dos ministros Paulo Guedes (Economia) e Sergio Moro (Justiça), colocam à luz e alertam a população em geral para o cuidados que devem acompanhar o uso de aparelhos eletrônicos, como celulares e computadores, além das medidas de segurança que devem ser adotadas.

Analista de dados, o professor de Sistemas das Informações da Faculdade de Tecnologia e Ciências (FTC) José Irahe listou algumas precauções que os usuários podem adotar para se tornarem “alvos mais difíceis”, já que, segundo ele, “ninguém tem como deixar de ser alvo” porque “todo mundo está exposto as falhas dos sistemas existentes”, uma vez que “não existe sistema perfeito”.

Para tornar mais claro, ele fez uma analogia com o trânsito. “Por exemplo, o trânsito é 100% seguro? Por mais que você dirija com o máximo de cautela possível, ainda assim você exposto a sofrer um acidente. O mesmo se aplica. Você consegue mitigar as chances de sofrer um ataque, para isso você deve adotar condutas de segurança”, defendeu o analista de dados.

O cuidado deve começar pelo bloqueio das telas dos aparelhos celulares. Nos smartphones é comum que as pessoas utilizem senhas em que “se desenha na tela” ligando alguns pontos, esse tipo foi avaliado por Irahe como um dos mais “perigosos”. O especialista apontou as senhas textuais, compostas com números, letras e símbolos, como as mais seguras para essa função.

Ainda falando de senhas, o alerta do professor seguiu ao comentar sobre o uso de desbloqueio facial, já que as pessoas expõem suas fotos nas redes sociais o tempo inteiro. Ele destacou a eficiência do desbloqueio através da biometria.

Ainda segundo o especialista, as pessoas devem ter senhas diferentes para as variadas contas na internet, a exemplo das redes sociais, e-mails, sites de compras, internet banking. “Por mais que seja atacado em um dos serviços, você não vai ser atacado em todos”, frisou.

Sobre as invasões aos celulares dos ministros, na avaliação José Irahe “não são casos de má conduta do usuário” e sim do que ele chamou de “hacker focado”. Esse tipo de ataque, conforme explicou o professor, começa com a montagem de um perfil do alvo, através de informações que a própria pessoa publica nas redes sociais e de, como é o caso dos ministros, notícias que saem sobre aquele indivíduo. “Com esse perfil na mão um cidadão malicioso que tem interesse em fazer um teste de penetração consegue eventualmente um endereço de IP, algo do gênero, e acessa os seus dados”, concluiu.

Bahia Noticias

Foto: Bruno Fortuna/ Fotos Públicas

Foto: Bruno Fortuna/ Fotos Públicas

Arquivo Pessoal

Arquivo Pessoal

Foto: Marcello Casal Jr/ Agência Brasil

Foto: Marcello Casal Jr/ Agência Brasil  Foto: Marta Medeiros

Foto: Marta Medeiros  Foto: Marcelo Camargo/ Agência Brasil

Foto: Marcelo Camargo/ Agência Brasil  Imagem de Marie Sjödin por Pixabay

Imagem de Marie Sjödin por Pixabay  Imagem Ilustrativa de Pexels por Pixabay

Imagem Ilustrativa de Pexels por Pixabay  Foto: Tribuna do Recôncavo

Foto: Tribuna do Recôncavo  Foto: Viviane Macêdo

Foto: Viviane Macêdo  Imagem Ilustrativa de StockSnap por Pixabay

Imagem Ilustrativa de StockSnap por Pixabay  Imagem de Sambeet D por Pixabay

Imagem de Sambeet D por Pixabay  Foto: Tony Winston/ Agência Brasília

Foto: Tony Winston/ Agência Brasília  Arquivo Pessoal

Arquivo Pessoal  Imagem ilustrativa de Couleur por Pixabay

Imagem ilustrativa de Couleur por Pixabay  Foto: Filipe Nascimento

Foto: Filipe Nascimento  Image by Debora Alves from Pixabay

Image by Debora Alves from Pixabay  Foto: Divulgação

Foto: Divulgação  Imagem de Simon Steinberger por Pixabay

Imagem de Simon Steinberger por Pixabay  Foto: Hélio Alves/ Tribuna do Recôncavo

Foto: Hélio Alves/ Tribuna do Recôncavo

Foto: Marcello Casal Jr/ Agência Brasil

Foto: Marcello Casal Jr/ Agência Brasil  Foto: Tiago Dantas/ Seagri

Foto: Tiago Dantas/ Seagri  Imagem de Free-Photos por Pixabay

Imagem de Free-Photos por Pixabay  Imagem Ilustrativa by Engin Akyurt from Pixabay

Imagem Ilustrativa by Engin Akyurt from Pixabay  Imagem ilustrativa de Quang Nguyen vinh por Pixabay

Imagem ilustrativa de Quang Nguyen vinh por Pixabay  Reprodução/ Video

Reprodução/ Video  Imagem de Radoan Tanvir do Pixabay

Imagem de Radoan Tanvir do Pixabay  Imagem de Alfred Derks por Pixabay

Imagem de Alfred Derks por Pixabay  Imagem ilustrativa de Tim Pritchard por Pixabay

Imagem ilustrativa de Tim Pritchard por Pixabay  Foto: Marcello Casal Jr/ Agência Brasil

Foto: Marcello Casal Jr/ Agência Brasil  Foto: Tribuna do Recôncavo

Foto: Tribuna do Recôncavo  Imagem de mohamed Hassan por Pixabay

Imagem de mohamed Hassan por Pixabay  Foto: Hélio Alves/ Tribuna do Recôncavo

Foto: Hélio Alves/ Tribuna do Recôncavo  Imagem por Squirrel_photos de Pixabay

Imagem por Squirrel_photos de Pixabay  Foto: José Cruz/ Agência Brasil

Foto: José Cruz/ Agência Brasil  Foto: Juan Lapa

Foto: Juan Lapa  Foto: Marcelo Casal/ Agencia Brasil

Foto: Marcelo Casal/ Agencia Brasil  Foto: Rebeca Falcão Seagri

Foto: Rebeca Falcão Seagri  Arte: Tribuna do Recôncavo

Arte: Tribuna do Recôncavo  Imagem ilustartiva de Clker-Free-Vector-Images por Pixabay

Imagem ilustartiva de Clker-Free-Vector-Images por Pixabay  Arquivo Pessoal

Arquivo Pessoal  Image by Léo Bezerra from Pixabay

Image by Léo Bezerra from Pixabay  Foto: André Frutuôso

Foto: André Frutuôso  Imagem de Daniel Reche por Pixabay

Imagem de Daniel Reche por Pixabay  Imagem Ilustrativa | Arquivo: Tribuna do Recôncavo

Imagem Ilustrativa | Arquivo: Tribuna do Recôncavo  Foto: Marcello Casal Jr/ Agência Brasil

Foto: Marcello Casal Jr/ Agência Brasil  Imagem ilustrativa | Foto: Hélio Alves/ Tribuna do Recôncavo

Imagem ilustrativa | Foto: Hélio Alves/ Tribuna do Recôncavo  Foto: Fabio Rodrigues-Pozzebom/ Agência Brasil

Foto: Fabio Rodrigues-Pozzebom/ Agência Brasil  Imagem editada de Qui Nguyen Khac por Pixabay

Imagem editada de Qui Nguyen Khac por Pixabay  Imagem de Florante Valdez por Pixabay

Imagem de Florante Valdez por Pixabay  Imagem de Gerd Altmann por Pixabay

Imagem de Gerd Altmann por Pixabay  Foto: Eduardo Andrade - AscomSDE

Foto: Eduardo Andrade - AscomSDE  Foto: Hélio Alves/ Tribuna do Recôncavo

Foto: Hélio Alves/ Tribuna do Recôncavo  Imagem de Darwin Laganzon por Pixabay

Imagem de Darwin Laganzon por Pixabay  Foto: Marcello Casal Jr/ Agência Brasil

Foto: Marcello Casal Jr/ Agência Brasil  Imagem de Anastasia Gepp por Pixabay

Imagem de Anastasia Gepp por Pixabay  Imagem Ilustrativa | Foto: Hélio Alves/ Tribuna do Recôncavo

Imagem Ilustrativa | Foto: Hélio Alves/ Tribuna do Recôncavo  Image by Carolyn Booth from Pixabay

Image by Carolyn Booth from Pixabay  Foto tirada em 05/08/2022 | Crédito: Tribuna do Recôncavo

Foto tirada em 05/08/2022 | Crédito: Tribuna do Recôncavo  Foto de Djalma Almeida

Foto de Djalma Almeida  Foto: Lane Silva

Foto: Lane Silva  Imagem de Antonio Corigliano do Pixabay

Imagem de Antonio Corigliano do Pixabay  Foto: Reprodução/ Video

Foto: Reprodução/ Video  Foto de Luciano Almeida

Foto de Luciano Almeida  Foto: Hélio Alves/ Tribuna do Recôncavo

Foto: Hélio Alves/ Tribuna do Recôncavo  Image by Terri Cnudde from Pixabay

Image by Terri Cnudde from Pixabay  Foto: PMBA

Foto: PMBA  Foto: Hélio Alves/ Tribuna do Recôncavo

Foto: Hélio Alves/ Tribuna do Recôncavo  Foto: Hélio Alves/ Tribuna do Recôncavo

Foto: Hélio Alves/ Tribuna do Recôncavo  Arquivo Pessoal

Arquivo Pessoal  Foto: Reprodução / Redes Sociais

Foto: Reprodução / Redes Sociais  Arquivo Pessoal

Arquivo Pessoal  Arquivo Pessoal

Arquivo Pessoal  Imagem ilustrativa | Foto: Alberto Maraux/ Ascom SSP

Imagem ilustrativa | Foto: Alberto Maraux/ Ascom SSP  Foto: 36ª CIPM

Foto: 36ª CIPM  Foto: Letícia Martins / EC Bahia

Foto: Letícia Martins / EC Bahia  Foto: Hélio Alves/ Tribuna do Recôncavo

Foto: Hélio Alves/ Tribuna do Recôncavo  Foto: Hélio Alves/ Tribuna do Recôncavo

Foto: Hélio Alves/ Tribuna do Recôncavo  Imagem de ExplorerBob por Pixabay

Imagem de ExplorerBob por Pixabay  Imagem ilustrativa de Free-Photos do Pixabay

Imagem ilustrativa de Free-Photos do Pixabay  Fotos: Nice Santana/ Tribuna do Recôncavo

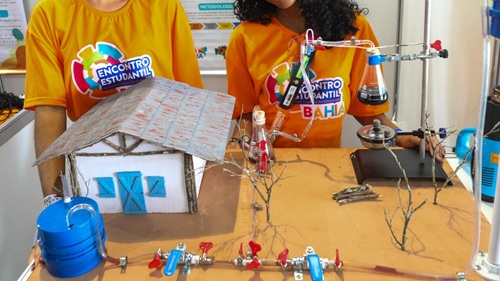

Fotos: Nice Santana/ Tribuna do Recôncavo  Foto: Alberto Maraux

Foto: Alberto Maraux  Arquivo Pessoal

Arquivo Pessoal  Imagem de Dariusz Sankowski por Pixabay

Imagem de Dariusz Sankowski por Pixabay  Imagem de Steve Buissinne por Pixabay

Imagem de Steve Buissinne por Pixabay  Foto: Divulgação

Foto: Divulgação  Foto: Douglas Amaral

Foto: Douglas Amaral  Crédito da foto: Lucas Santa Bárbara

Crédito da foto: Lucas Santa Bárbara  Foto: Hélio Alves/ Tribuna do Reconcavo

Foto: Hélio Alves/ Tribuna do Reconcavo  Imagem de Everson Mayer do Pixabay

Imagem de Everson Mayer do Pixabay  Foto: Marcello Casal/ Agência Brasil

Foto: Marcello Casal/ Agência Brasil  Imagem ilustrativa de naeim a por Pixabay

Imagem ilustrativa de naeim a por Pixabay  Imagem de

Imagem de  Arquivo Pessoal

Arquivo Pessoal  Imagem de OpenClipart-Vectors por Pixabay

Imagem de OpenClipart-Vectors por Pixabay